MFA Jetzt

Wie kommt der Benutzer an seinen zweiten Faktor

Cornelius Kölbel, Thomas Krenn, März 2022https://privacyidea.org/talks/2022/ThomasKrenn/

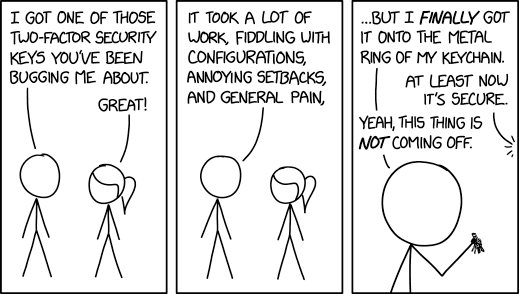

https://xkcd.com/2522/

https://xkcd.com/2522/

Agenda

- Anforderungen 2. Faktor (technisch)

- Allgemeine Anforderungen (organisatorisch)

- Rollout- und Migrations-Konzepte

- Eine Lösung: privacyIDEA

- Ihre nächsten Schritte

Die NetKnights und ich

- Cornelius Kölbel

- 2005 Reseller und Beratung:

2FA, Smartcards, PKI, HSMs - 2014 privacyIDEA

und NetKnights GmbH

NetKnights GmbH ist spezialisiert

- Authentifizierung, 2FA/MFA

- PKI

- Verschlüsselung

- Open Source

Produkte

- Eigenprodukte

- (Fremdprodukte)

Fremdprodukte

- Hardware

- HSMs: Thales, SecuroSys, YubiHSM

- Token: Yubikey, Feitian, Smartdisplayer

- (Software)

Eigenprodukte

- Ausschließlich Software (Support-Verträge)

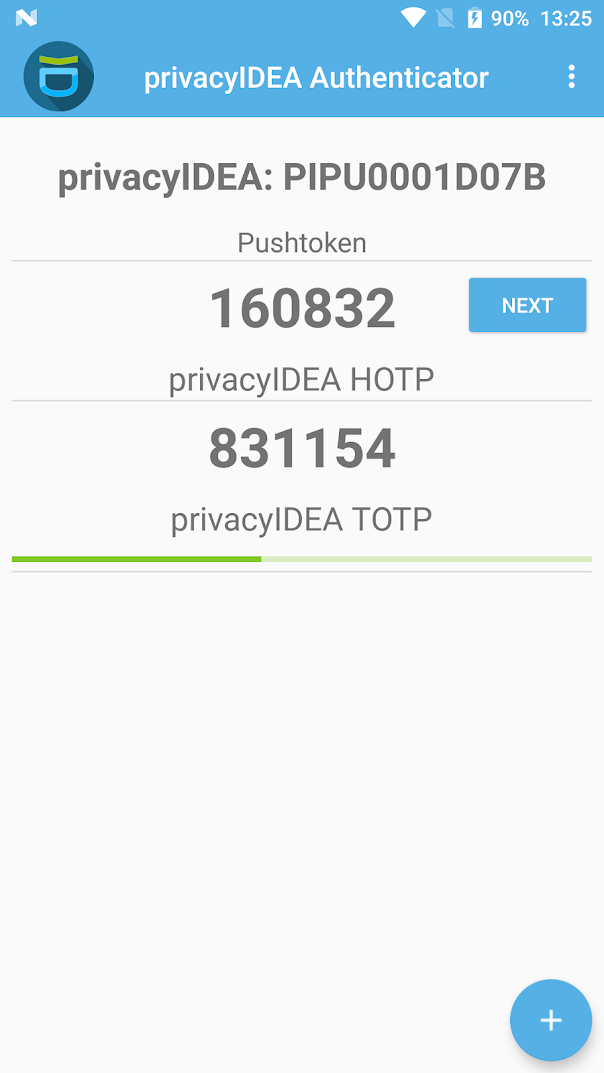

- privacyIDEA MFA System

- privacyIDEA Authenticator App

- Windows Credential Provider

- Plugins für ownCloud, simpleSAMLphp, Keycloak, Gluu, ADFS...

- LDAP Proxy

Zahlen

- Gegründet 2014

- Kein Fremdkapital

- 12 Mitarbeiter

- >150 Supportkunden weltweit für privacyIDEA

Kunden

- Verwaltung/Behörden, Rechenzentren, Banken, Industrie, IT, Krankenhäuser...

- Deutschland, Österreich, Schweiz, Niederlande, Dänemark, Frankreich, Spanien, Moldavien, San Marino, UK, USA, Kanada, Indien, Japan, Australien, Brasilien...

Anforderungen an

den zweiten Faktor

Warum hat man einen zweiten Faktor?

- Login sicherer machen

- Benutzer sicher identifizieren

- Angriffswege erschweren

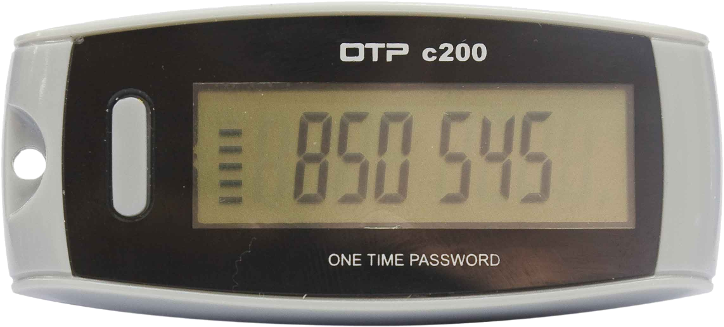

Synonym: 2. Faktor = Token

Anforderungen an Besitz als zweiten Faktor

- Angriffsweg ist anders als für ein Passwort

- Kryptographisch gesichert

- Token nicht kopierbar

- Brute Force nicht möglich

Problem: Kopierbar

Problem: Gleicher Angriffsweg

Allgemeine Anforderungen

Organisatorisch

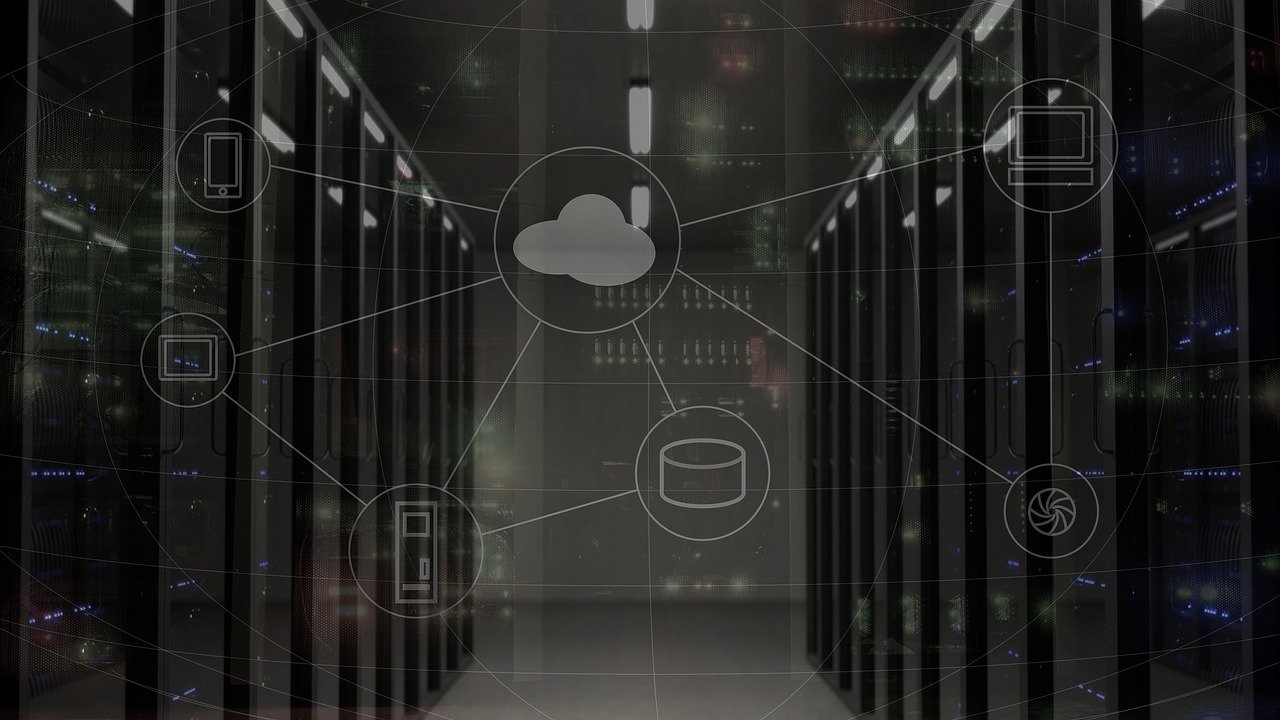

Wo ist meine Mehr-Faktor-Authentifizierung?

- Auf jeder Applikation?

- Zentral on Premises?

- In der Cloud?

Dinge nicht verkomplizieren...

- Nicht jeden Spezialfall abbilden!

- ...Ihr System wird unverständlich!

- viele oder komplizierte Prozesse!

- Die Benutzer verstehen sie nicht und leben sie nicht.

Wahl des Tokens

Security contra Usability

- QR-Code (Achtung, Kopierbar)

- SMS (Keine App)

- Push (Einfach in Bedienung / kompliziert in der Infrastruktur)

- Yubikey

- Einfach ist das neue Sicher?!

Benutzer

- Wo sind sie? (Home Office, Im Büro, unbekannt)

- Wer sind sie? (Mitarbeiter, Studenten, Wissenschaftler am Teilchen-Beschleuniger, Bürger-Service)

Benutzerakzeptanz

Wie können Sie erfolgreich migrieren?

- Nicht zu viel ändern

- Einfache Prozesse

- Alternativen oder Fallback anbieten

Wozu sind Benutzer bereit?

- Mein eigenes Smartphone!

- Meine private Telefonnummer!

Noch ein System verwalten!

- Ein Admin-Interface für jede Aufgabe?

- Lieber in existierende Workflows integrieren!

- z.B. Onboarding und Offboarding: Checkliste oder Automation?

Helpdesk und Admins

- Wer soll was dürfen?

- Was soll automatisch passieren?

Technologische Lock-Ins

- Welcher zweite Faktor ist jetzt gut? Passt er noch in 3 Jahren? Gerade fliegt U2F aus Chrome.

- Bindung an eine Technologie oder einen Hersteller vermeiden.

One size does not fit all.

Konzepte für

Migration und Rollout

Migration und Rollout

Mögliche Ansätze

- Komplett ersetzen durch neue zweite Faktoren (Rollout)

- Übernahme der Seeds. Bspw. aus Cloud Dienst. Hardware-Token.

- Export existierender Token (Die Struktur des Altsystems muss bekannt sein)

Komplett neue Token ausrollen

- Geht immer (Rollout)

- ...auch bei RSA SecurID :-)

- Parallelbetrieb vs. Hard Switch

- Chance: 2FA-Technologie wechseln

- Herausforderung: 2FA-Technologie wechseln

- Erfolgreich mit einigen 1000 Token durchgeführt.

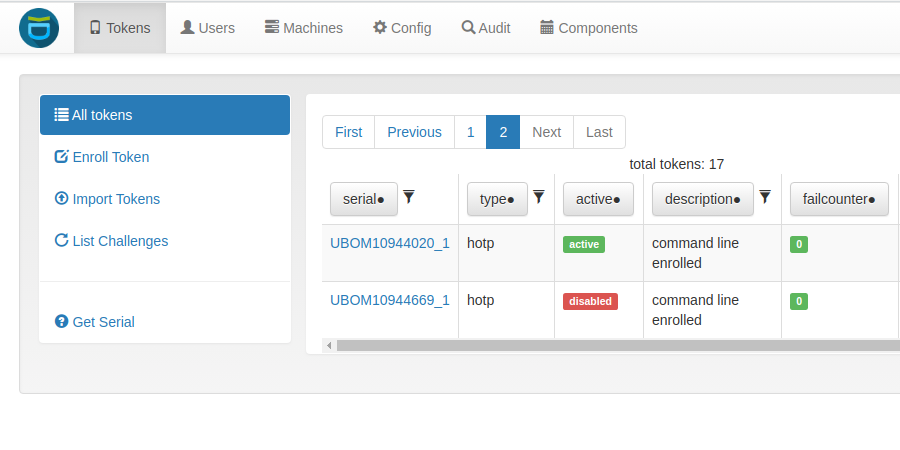

Übernahme der existierenden 2. Faktoren mit Hilfe der Seed-Dateien

- Hardware-Token mit Seed

- Seed-Datei verfügbar (vgl. Fortinet)

- Benutzerzuweisung

- Counter-Stand oder Timeshift

- Erfolgreich mit einigen 1000 Token durchgeführt.

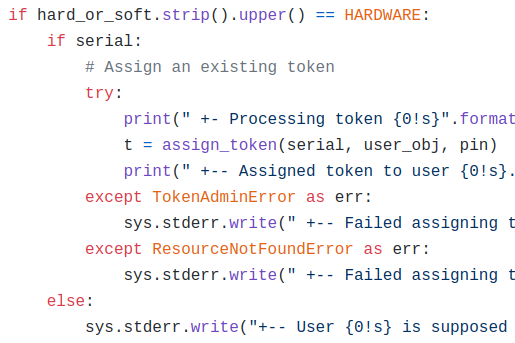

Übernahme der existierenden 2. Faktoren mit Hilfe von Expertenwissen

- Übernahme von Hardware-Token und ausgerollten Software-Token.

- Alt-Format muss bekannt sein

- Neu-Format muss bekannt sein

- Migrationsskript testen und später produktiv durchführen

- Erfolgreich mit einigen 10.000 Token durchgeführt

Organisatoritsche Lösungen mit

privacyIDEA

privacyIDEA...

- ist ein zentrales MFA Management System,

- läuft on Premises,

- ist Open Source,

- hat viele Möglichkeiten, um technischen und organisatorischen Anforderungen zu begegenent.

Zentral und on Premises bedeutet:

- einen zweiten Faktor einmal ausrollen - überall verwenden.

- Token und damit den Zugang zentral sperren.

- Verschiedene Token mit unterschiedlichen Berechtigungen.

Zentral und on Premises bedeutet:

Sie können die Sicherheit und Komplexität bestimmen: Email, SMS, App ... Yubikey, x509, FIDO2...

- => Benutzerakzeptanz und Fallback-Token.

- => Sie vermeiden einen Technologie-Lock-In oder Vendor-Lock-In.

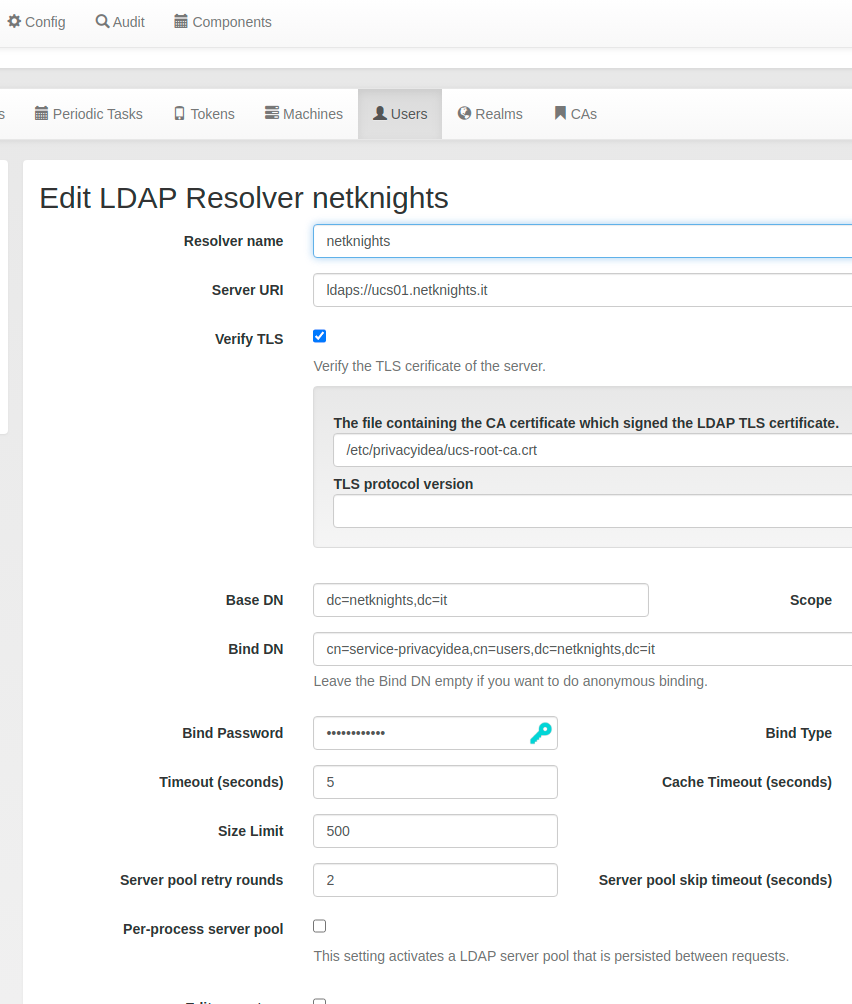

Zentral und on Premises bedeutet:

- Anbindung an bestehenden Benutzerquellen: LDAP/AD, SQL, Flafile, HTTP...

- Anbindung über viele Auth-Protokolle PAM, Credential Provider, RADIUS, LDAP, SAML2, OpenID Connect, REST, MIT/Kerberos

privacyIDEA Software-Stack

- Single Page Application

- REST API

- Python Libs

- SQL Database

Ansteuern und automatisieren

- Alles ist REST-API

- Python Bibliotheken/Module

- Indiviuelle Skripte per REST API oder Python Module erstellen.

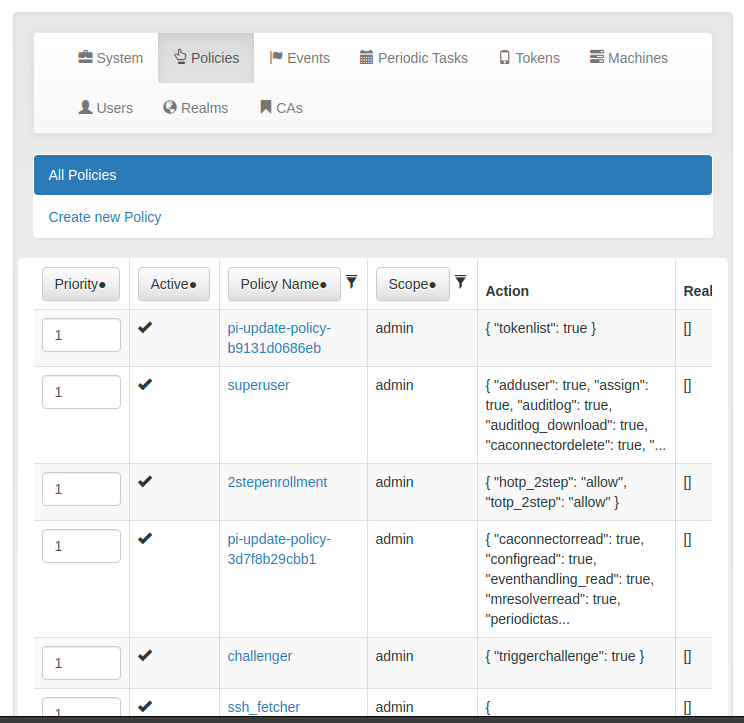

Richtlinien

- Mandantenfähig

- Unterschiedliches Verhalten und Berechtigungen für Benutzergruppen

- Individuelle Rollenabstufungen: Administratoren, Operator, Helpdesk...

- Helpdesk stößt bspw. einen Aufgabe an, deren einzelnen Schritte er nicht kontrolliert.

Event Handler

- REST Request...

- ...löst eine neue Aktion aus.

Automatisierung mit Event Handlern

- Universität: Rollout. Token während Versandt deaktiviert. Erst später aktiviert.

- Paralleles Token-Rollout (TOTP, RADIUS)

- PIN Reset

- Registration code -> Rollout

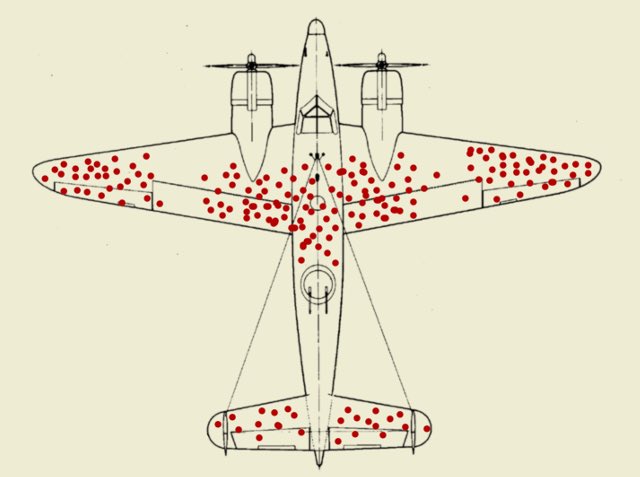

Manchmal liegt man falsch - weil man vorher nicht alles weiß.

privacyIDEA Authenticator

- Löst das Problem mit dem QR-Code

- Unterstützt PUSH

- BACKUP - BÖSE.